软件介绍

RemoteDLL是一款专注于远程进程DLL动态注入与卸载的专业级系统工具,由国外开发者基于核心的DLL注入技术打造,后经国内技术爱好者汉化优化。在对抗恶意软件和系统调试领域,它已成为安全研究人员和系统维护人员的隐秘武器。该工具解决了Windows环境下的一大痛点——传统方式无法安全移除被注入到关键进程中的DLL模块。许多恶意软件和间谍程序正是利用DLL注入技术将自己寄生在系统合法进程(如explorer.exe、svchost.exe)中,常规手段只能通过结束进程来清除,而这将导致系统不稳定甚至崩溃。RemoteDLL通过底层注入技术,实现了精准定位并卸载目标进程中的恶意DLL,无需终止宿主进程。

根据目标进程位数选择执行程序:32位进程(含64位系统)使用RemoteDll32.exe;64位进程必须使用RemoteDll64.exe。

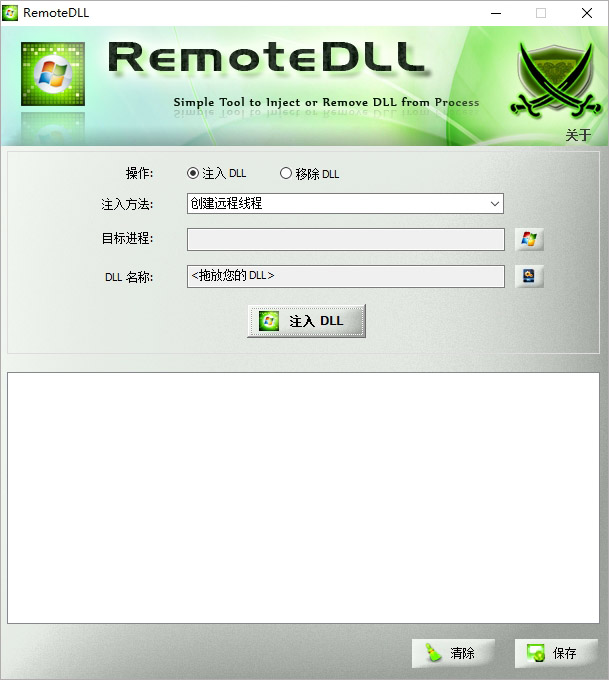

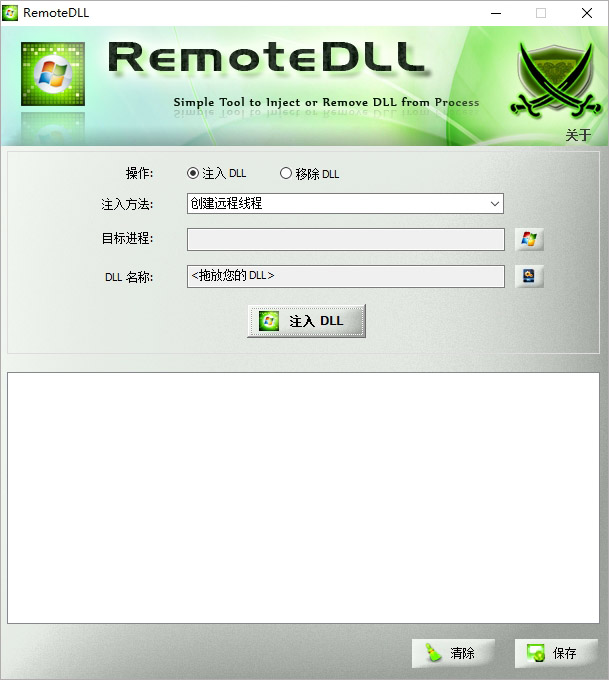

2.DLL注入操作流程

启动程序后默认选中“注入DLL”选项

注入方法选择建议“创建远程线程”(兼容性最佳)

点击“进程”按钮从高级进程列表中选择目标(支持按PID/会话/用户名筛选)

将需注入的DLL文件拖放至窗口或手动选择路径

点击“注入DLL”执行,操作报告实时显示状态

3.DLL移除操作流程

切换操作模式为“移除DLL”

选择目标进程后点击“DLL”按钮

从加载模块列表中勾选需移除的动态DLL(系统静态DLL不可移除)

执行移除后验证状态报告中的卸载结果

4.权限提升要求

操作系统关键进程(如svchost.exe)时,必须右键选择“以管理员身份运行”,否则权限不足将导致失败。

5.注入方法选择策略

常规注入:创建远程线程(支持32/64位)

跨会话注入:创建NT线程(适用于Vista/Win7会话隔离场景)

延迟注入:队列用户APC(规避线程创建检测)

6.结果记录与分析

每次操作后可点击“保存”按钮导出完整日志,包含时间戳、目标进程、DLL路径、操作状态等关键信息,便于后续分析。

操作前通过任务管理器确认目标进程权限级别,非必要不提升至管理员权限,降低系统风险。

2.DLL安全验证

注入前使用PE工具(如CFFExplorer)检查DLL的导入表,确保无敏感API调用,避免被杀软误判。

3.系统兼容性设置

在Windows10/11高版本系统操作时,禁用驱动程序强制签名(启动按F8),避免内核防护拦截。

4.应急恢复方案

操作关键系统进程前:

开启系统还原点

备份目标进程注册表项(HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\ImageFileExecutionOptions)

准备系统修复介质

RemoteDll使用说明

1.环境准备根据目标进程位数选择执行程序:32位进程(含64位系统)使用RemoteDll32.exe;64位进程必须使用RemoteDll64.exe。

2.DLL注入操作流程

启动程序后默认选中“注入DLL”选项

注入方法选择建议“创建远程线程”(兼容性最佳)

点击“进程”按钮从高级进程列表中选择目标(支持按PID/会话/用户名筛选)

将需注入的DLL文件拖放至窗口或手动选择路径

点击“注入DLL”执行,操作报告实时显示状态

3.DLL移除操作流程

切换操作模式为“移除DLL”

选择目标进程后点击“DLL”按钮

从加载模块列表中勾选需移除的动态DLL(系统静态DLL不可移除)

执行移除后验证状态报告中的卸载结果

4.权限提升要求

操作系统关键进程(如svchost.exe)时,必须右键选择“以管理员身份运行”,否则权限不足将导致失败。

5.注入方法选择策略

常规注入:创建远程线程(支持32/64位)

跨会话注入:创建NT线程(适用于Vista/Win7会话隔离场景)

延迟注入:队列用户APC(规避线程创建检测)

6.结果记录与分析

每次操作后可点击“保存”按钮导出完整日志,包含时间戳、目标进程、DLL路径、操作状态等关键信息,便于后续分析。

RemoteDll使用建议

1.权限最小化原则操作前通过任务管理器确认目标进程权限级别,非必要不提升至管理员权限,降低系统风险。

2.DLL安全验证

注入前使用PE工具(如CFFExplorer)检查DLL的导入表,确保无敏感API调用,避免被杀软误判。

3.系统兼容性设置

在Windows10/11高版本系统操作时,禁用驱动程序强制签名(启动按F8),避免内核防护拦截。

4.应急恢复方案

操作关键系统进程前:

开启系统还原点

备份目标进程注册表项(HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\ImageFileExecutionOptions)

准备系统修复介质

相关文章